Nos encanta crear tutoriales de todo tipo sobre temas de informática, teléfonos móviles y todo lo que se nos pase por la cabeza que pueda ser de interés. Ponemos en descarga directa APK de todo tipo como emuladores, mods de WhatsApp y muchas cosas más.

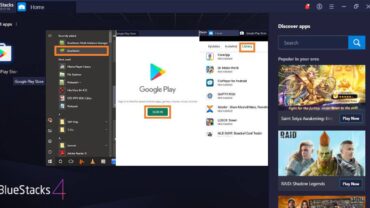

🔝Descargar APK para móvil

Una selección con las APK que más éxito están teniendo entre nuestros usuarios. Una APK no es más que el archivo ejecutable de una aplicación en Android. Y aunque muchas aplicaciones están disponibles ya en Play Store, siempre hay excepciones y APKs que no vamos a encontrar dentro de ella. Así que si te apasiona todo ese mundillo, esta sección te encantará.

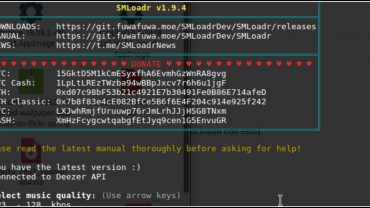

🔝Apps para descargar música

A todos nos gusta escuchar música en todo tipo de situaciones en nuestro día a día y de ahí que las apk para escuchar y descargar música gratis sean de lo más popular entre los usuarios con smartphones con Android, también existen programas que permiten descargar música en el PC, disfruta a continuación de una selección de las tres mejores de ellas.

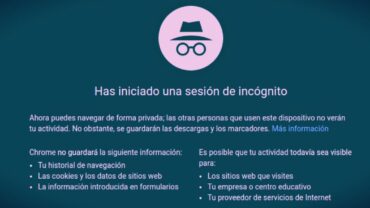

🔝Mods de WhatsApp

WhatsApp es una aplicación fantástica que nos permite comunicarnos en tiempo real con nuestros amigos a través de mensajes, realizar llamadas, videollamadas y enviar y recibir archivos de todo tipo desde nuestro teléfono móvil. Aún así, hay cosas mejorables en WhatsApp como son la privacidad y la personalización, las siguientes aplicaciones te permiten mejorar en estos dos aspectos.

🔝Tutoriales de tecnología

Descargar un programa o una aplicación es algo sencillo, pero conseguir después que funcione o sacarle el máximo partido, ya es algo bien diferente. Si quieres aprender diferentes trucos tanto básicos como avanzados, sobre tecnología, esta es tu sección.

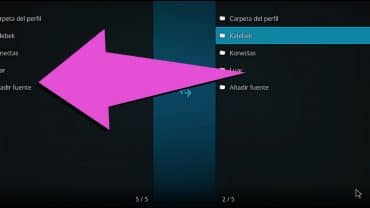

🔝Ver películas y series

Hoy en día plataformas como Netflix o HBO que ya llevan años asentadas y otras que vienen pisando fuerte como Amazon Prime Video, han conseguido hacerse un hueco en los hogares todos nosotros. Hasta los más escépticos se han tornado en cinéfilos o seriéfilos empedernidos, es por ello que a continuación os mostramos las mejores opciones a la hora de ver series y películas gratis desde el móvil y el PC, utilizando aplicaciones o addons de Kodi.

🔝Emuladores de consolas

Si has crecido entre consolas como PlayStation, Super Nintendo, Nintendo 3DS y muchas otras, seguro que de vez en cuando te gustaría volver a jugar a ellas en tu ordenador o teléfono móvil. En TouchGamez te traemos las últimas descargas para los mejores emuladores de cada plataforma y te mostramos cómo configurarlos paso a paso.

📌Los últimos posts publicados + actualizados

Mira ahora los últimos posts que hemos publicado y actualizado en TouchGamez, de seguro que los vas a encontrar tremendamente interesantes, ya que son las últimas novedades que han ido saliendo en el mundillo de la tecnología.

Si quieres estar al tanto de toda la actualidad tecnológica, no dudes ni un momento y suscríbete a las notificaciones de TouchGamez para recibir alertas con nuevas publicaciones y otras recién actualizadas.